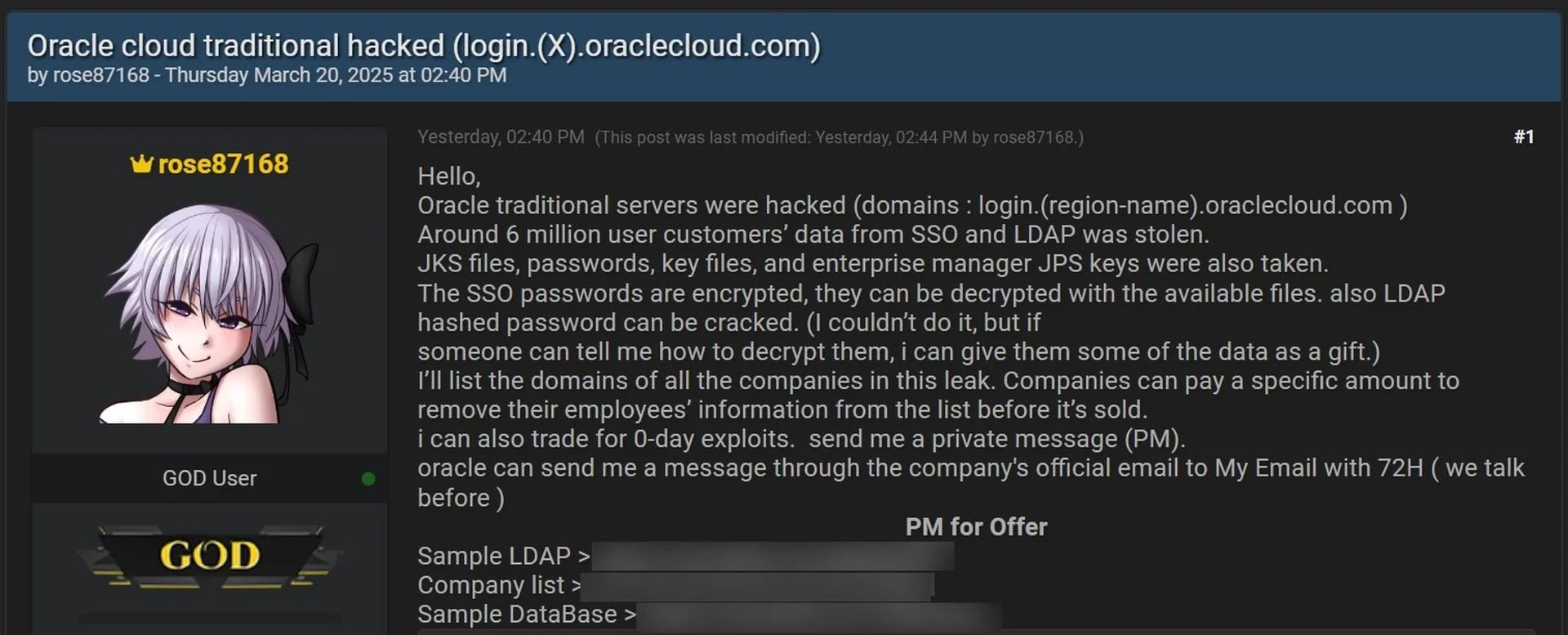

Oracle ha negato Una violazione dei suoi server di accesso SSO Federated Oracle Cloud e il furto dei dati dell’account per sei milioni di utenti. Tuttavia, BleepingComputer ha verificato che più società confermano la validità dei presunti campioni di dati violati.

La violazione è stata segnalata per la prima volta da una persona di nome Rose87168, che ha affermato di aver acceduto ai server Oracle Cloud. L’attore di minaccia ha iniziato a vendere presunti dati di autenticazione per 6 milioni di utenti, sostenendo che le password LDAP potevano essere decrittografate.

I dati compromessi includono indirizzi e -mail, dati LDAP e un elenco di 140.621 settori per aziende e agenzie governative colpite dalla violazione. Tuttavia, molti di questi domini sembrano test e più settori appartengono ad alcune aziende.

Alcuni domini sembrano essere test e esistono più domini per azienda.

Rose87168 ha anche fornito un URL Archive.org che ha portato a un file di testo che hanno inserito sul server “Login.us2.oraclecloud.com”. Ciò ha dimostrato la capacità dell’hacker di creare file sui server di Oracle, che supporta la probabilità di una violazione.

Oracle, tuttavia, ha confutato le affermazioni di una violazione nonostante la demo della verifica dei dati da parte di diverse società.

Alcune aziende elencate hanno verificato l’autenticità di parte dei dati, inclusi nomi di visualizzazione LDAP e indirizzi e -mail, confermando che i dati violati sono validi.

Una delle e -mail ottenute da BleepingComputer Dimostra l’attore di minaccia che contatta il team di sicurezza di Oracle sui propri dati. Questa corrispondenza mostra che hanno raggiunto il targeting previsto.

L’hacker aveva contattato Oracle Security Email che affermava di aver ottenuto i dati dell’account Oracle Cloud per sei milioni di utenti.

BleepingComputer Ha anche ricevuto la comunicazione che li portava a credere che Oracle fosse impegnata ulteriormente con l’attore delle minacce. Ciò potrebbe suggerire un tentativo di interazione, ma non esplicitamente sottolineato nella fonte.

La società di sicurezza informatica CloudSek ha scoperto che il server Oracle Fusion Middleware 11G stava eseguendo una versione vulnerabile più vecchia. L’attore delle minacce ha affermato di aver sfruttato una vulnerabilità nel software di Oracle, monitorato come CVE-2021-35587. Di solito, questo dall’URL Archive.org, le vulnerabilità del software possono esporre bug e fattori di minaccia.

Il server “Login.us2.oraclecloud.com” è stato messo in luce da Oracle poco dopo la emergere la notizia della presunta violazione.

L’ironia qui è che Oracle, il titano della sicurezza del database, è catturato in una rete di negazione da cui anche i propri clienti stanno verificando.

Questa discrepanza sottolinea il mistero palpabile dietro la sicurezza informatica: cosa costituisce una violazione verificabile? Quel Oracle sta portando offline il server – un server apparentemente ordinario, ma uno utilizzato dagli imputati – colpisce a una risposta deliberata ma contraddittoria.

È fondamentale affrontare il fatto che molti di questi domini sono indicati come test e che multipli appartengano alle stesse entità, suggerendo che gli aggressori hanno semplicemente raschiato le informazioni della directory o hanno trovato un modo per evocare più sottodomini in modo illusionista.

- La società di sicurezza informatica Cloudsek scoperto: Una vecchia versione vulnerabile di Oracle Fusion Middleware 11g in esecuzione, eventualmente sfruttata da CVE-2021-35587.

È indispensabile mettere in discussione il divario tra l’azione rapida di Oracle per abbattere un server e la sua negazione diretta di qualsiasi violazione mantenendo aperte le scappatoie per ulteriori infiltrazioni. Ciò mette in evidenza un problema crescente nella sicurezza informatica, in cui le aziende devono affrontare il pericolo presentato da software obsoleto e altre vulnerabilità che hanno ignorato troppo a lungo.

Il takeaway chiave non è la negazione ma il coinvolgimento: i rapporti compartimentati mostrano che l’attore delle minacce ha raggiunto il team di sicurezza di Oracle con campioni di dati rubati. Questa interazione sta raccontando: le strategie di difesa di Oracle necessitano di una revisione completa, tra cui sia la sicurezza del server che ha affrontato le potenziali vulnerabilità nel loro software.