Gli esperti di sicurezza informatica hanno identificato una nuova minaccia rivolta ai giocatori Windows: il framework dannoso Winos4.0, che si maschera da strumento di installazione e ottimizzazione del gioco. Scoperto per la prima volta dai FortiGuard Labs di Fortinet, Winos4.0 si è rapidamente evoluto in una sofisticata piattaforma malware con ampie capacità di controllo sui sistemi infetti. Di seguito esploriamo come funziona Winos4.0, il suo impatto sugli utenti e i settori a rischio.

Cos’è Winos4.0 e come funziona?

Winos4.0 è un framework malware che si incorpora in applicazioni apparentemente innocue legate ai giochi, come acceleratori di velocità e strumenti di installazione. Questo malware utilizza più fasi per penetrare, stabilire la persistenza e consentire agli aggressori di controllare in remoto i sistemi compromessi. Secondo Fortinetla prima fase dell’infezione inizia quando un utente scarica inconsapevolmente un’applicazione di gioco contaminata. Una volta installato, Winos4.0 avvia un processo di infezione in più fasi:

- Scarica ed esegui file dannosi: L’applicazione dannosa recupera un file .bmp mascherato da un server esterno. Il file estrae un file DLL (Dynamic Link Library) che consente al malware di integrarsi nel sistema.

- Modifiche al registro: il malware utilizza il file DLL per configurare un ambiente persistente creando chiavi di registro. Ciò garantisce che Winos4.0 rimanga attivo anche dopo il riavvio del sistema.

- Iniezione di shellcode e caricamento API: nei passaggi seguenti, il malware inserisce codice shell per caricare le interfacce di programmazione delle applicazioni (API), recuperare i dati di configurazione e stabilire una connessione di comando e controllo (C2).

- Comunicazione C2 avanzata: Winos4.0 comunica frequentemente con i server C2, consentendo agli operatori remoti di inviare comandi e scaricare moduli aggiuntivi per ulteriori utilizzi.

Fortinet sottolinea che “Winos4.0 è un framework potente… in grado di supportare molteplici funzioni e controllare facilmente i sistemi compromessi”, esortando gli utenti a evitare di scaricare software non verificato.

Le funzionalità dannose di Winos4.0

Una volta completamente integrato nel sistema dell’utente, Winos4.0 può eseguire una serie di azioni dannose che mettono in pericolo la privacy dell’utente e la sicurezza dei dati. Le funzioni chiave di Winos4.0 includono:

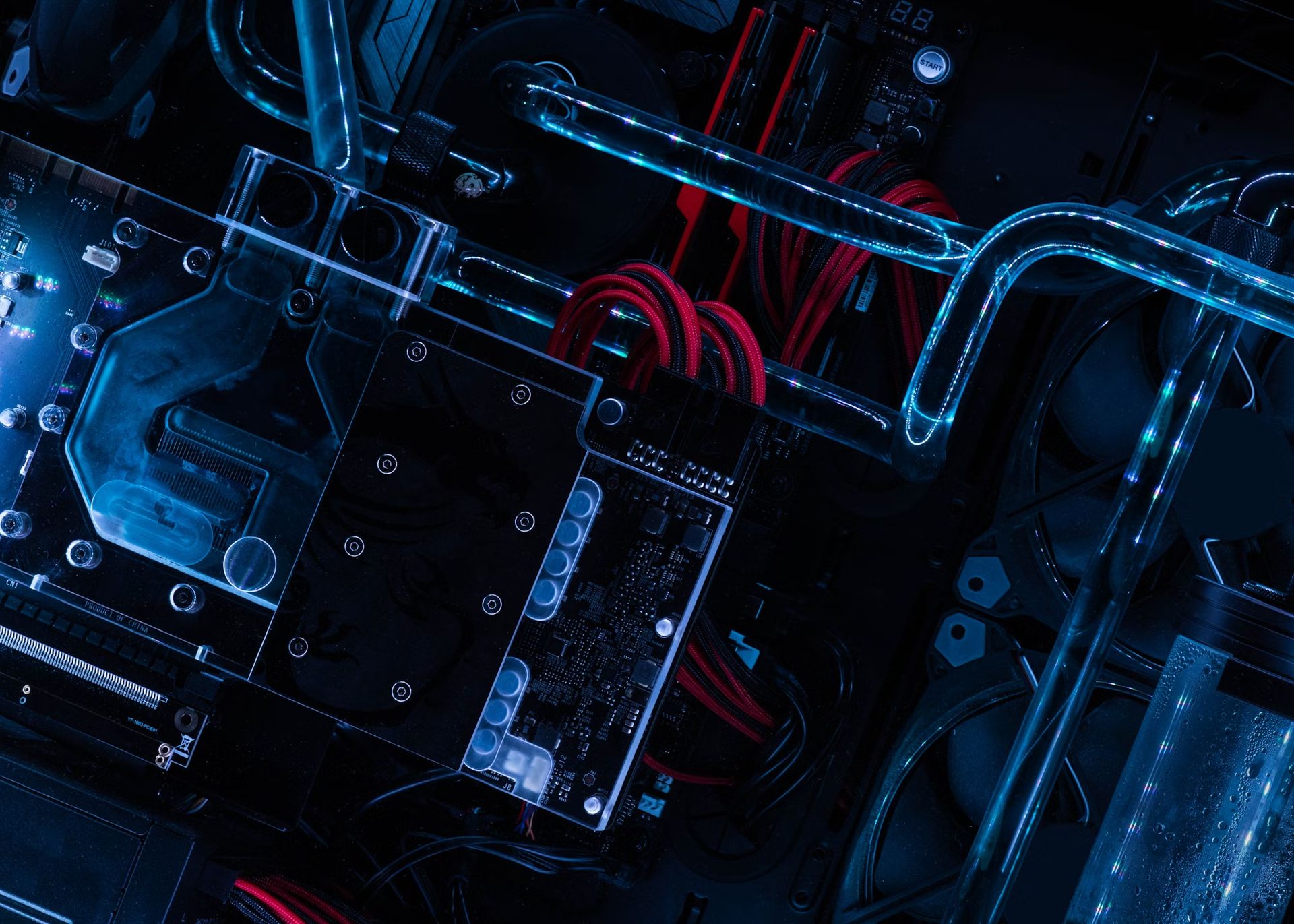

- Monitoraggio del sistema: il malware raccoglie informazioni di sistema come indirizzi IP, dettagli del sistema operativo e specifiche della CPU.

- Acquisizione di schermate e appunti: Winos4.0 può acquisire screenshot e monitorare gli appunti, potenzialmente acquisendo informazioni sensibili, incluse password e indirizzi di portafogli di criptovaluta.

- Sorveglianza ed esfiltrazione di dati: il malware utilizza la connessione ai server C2 per esfiltrare dati dal sistema infetto, consentendo agli aggressori di raccogliere documenti, intercettare l’attività dello schermo e monitorare il contenuto degli appunti.

- Meccanismi anti-rilevamento: Winos4.0 verifica la presenza di software antivirus di fornitori come Kaspersky, Bitdefender e Malwarebytes. Se rileva tale software, modifica il proprio comportamento per evitare il rilevamento o interrompe del tutto l’esecuzione.

Attenzione Malware Octo2 prendendo di mira le banche europee, mascherate da app popolari

La ricerca di Fortinet sottolinea inoltre che Winos4.0 ricerca specificamente l’attività dei crypto-wallet sui sistemi infetti, evidenziando le motivazioni finanziarie dietro la progettazione del malware.

Winos4.0 può essere utilizzato anche per infiltrarsi negli istituti scolastici. FortiGuard Labs ha notato riferimenti nel codice del malware che suggeriscono un potenziale targeting dei sistemi nel settore dell’istruzione. Ad esempio, all’interno della struttura di Winos4.0 è stato trovato un file denominato “Campus Administration”, che indica un possibile tentativo di accedere ai sistemi amministrativi nelle scuole e nelle università.

Una storia di targeting per regioni specifiche

Secondo i rapporti delle società di sicurezza informatica Trend Micro e Fortinet, Winos4.0 è distribuito principalmente nelle regioni in cui gli utenti potrebbero avere maggiori probabilità di scaricare versioni software modificate, come la Cina. Campagne come Silver Fox e Void Arachne hanno utilizzato Winos4.0 per sfruttare gli utenti di lingua cinese, sfruttando i social media, tattiche di ottimizzazione dei motori di ricerca e app di messaggistica come Telegram per distribuire il malware.

Queste campagne riflettono una tendenza crescente secondo cui gli hacker adattano le strategie di distribuzione del malware in base a fattori geografici e culturali, attirando le vittime con versioni software su misura per regioni specifiche.

Gli esperti notano che Winos4.0 condivide somiglianze con altri noti framework di malware, come Cobalt Strike e Sliver. Come questi framework, Winos4.0 consente agli aggressori di controllare i sistemi da remoto e implementare varie funzioni che facilitano il furto, il monitoraggio e lo sfruttamento dei dati.

La natura modulare di Winos4.0 significa che può essere facilmente aggiornato e modificato, rendendolo uno strumento versatile per i criminali informatici. La sua somiglianza con Cobalt Strike e Sliver implica che Winos4.0 potrebbe potenzialmente fungere da piattaforma a lungo termine per attacchi informatici prolungati tra diversi gruppi di utenti.

Indicatori di compromesso (IoC)

Fortinet ha pubblicato un elenco di indicatori di compromesso (IoC) associati a Winos4.0, che includono file e chiavi di registro specifici. Gli utenti possono fare riferimento a questi IoC per verificare la presenza di segni di infezione. Gli indicatori degni di nota includono:

- File DLL come you.dll e moduli con nomi di file cinesi come “上线模块.dll” (modulo di accesso).

- Modifiche del registro in percorsi come “HKEY_CURRENT_USER\Console\0” in cui vengono archiviati i dati crittografati e gli indirizzi C2 vengono aggiornati.

Questi IoC sono vitali per le organizzazioni e gli individui per rilevare e rispondere in modo proattivo alle infezioni Winos4.0.

Tutele e raccomandazioni attuali

A partire da ora, le soluzioni antivirus di Fortinet hanno meccanismi di protezione integrati per rilevare e bloccare Winos4.0. Sebbene la società non abbia ancora rilasciato una guida dettagliata alla rimozione, Fortinet incoraggia gli utenti a monitorare attentamente il software scaricato.

Gli esperti raccomandano le seguenti precauzioni per ridurre al minimo il rischio di infezione:

- Scarica solo software attendibile: Fortinet consiglia agli utenti di scaricare applicazioni esclusivamente da fonti affidabili e di prestare attenzione agli strumenti di ottimizzazione dei giochi che potrebbero apparire su siti Web non ufficiali.

- Aggiorna regolarmente il software di sicurezza: L’aggiornamento del software antivirus può aiutare a rilevare le minacce malware emergenti, incluso Winos4.0.

- Monitorare il traffico di rete: attività di rete insolite o connessioni a server sconosciuti possono indicare la presenza di malware come Winos4.0.

Credito immagine in primo piano: Kerem Gülen/Metà viaggio